کوشا فایل

کوشا فایل بانک فایل ایران ، دانلود فایل و پروژهکوشا فایل

کوشا فایل بانک فایل ایران ، دانلود فایل و پروژهپایان نامه هک و هکرها

اختصاصی از کوشا فایل پایان نامه هک و هکرها دانلود با لینک مستقیم و پرسرعت .

فرمت:word(قابل ویرایش)

تعداد صفحات:111

پایان نامه رشته کامپیوتر

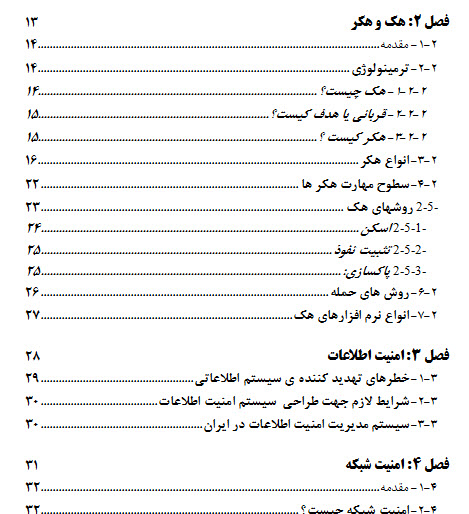

فهرست مطالب:

مقدمه ۷

هک چیست؟ ۷

هکر کیست؟ ۷

گروه بندی هکرها نسبت به اهدافشان ۸

گروه بندی دیگر هکرها ۸

یک هکر چگونه وارد سیستم می شود؟ ۹

روش های ساده و رایج بدست آوردن پسورد عبارتند از: ۹

مقدمه ۱۰

ساختار UNIX 12

ساختار سیستم فایلی UNIX 12

جدول ۱-۳ : دایرکتوری های مهم در سیستم فایلی UNIX 13

کرنل و فرآیندها ۱۴

فرآیندهای خود راه انداز : Init,Intd, Cron 16

فرآیندهای غیر خودکار راه اندازی ۲۱

عمل متقابل بین فرآیندها ۲۲

شماره اشتراکها و گروهها ۲۴

فایل etc/passwd 24

فایل etc/group/ 27

مجوز دسترسی ریشه ۲۸

کنترل امتیازات دسترسی یا مجوزهای یونیکس ۲۸

جدول ۲-۳ معادل هشت تایی ۳۰

برنامه های تنظیم UID 31

تأییدیه های یونیکس ۳۴

لوگ ها و حسابرسی ۳۵

لوگ های انحصاری نرم افزاری کاربردی (مثل (var/log/corn/var/log/nttd 36

سرویس های متداول شبکه UNIX 37

Telnet : دستور خطی دسترسی از راه دور ۳۸

TETP: انتقال جزئی فایل ۳۸

سرویس دهندگان وب :HTTP 39

پست الکترونیکی ۳۹

دستورهای r 39

سرویس های نام حوزه ۴۰

شبکه سیستم فایلی (NFS) 40

X Windows System 42

نتیجه ۴۲

مقدمه ۴۳

تاریخچه خلاصه ای از این دو سیستم عامل ۴۳

مفاهیم بنیادی NT 44

حوزه ها ـ گروه بندی دستگاهها ۴۴

اشتراک ها : دسترسی به منابع از طریق شبکه ۴۵

سرویس های بسته ای و برنامه های تعمیراتی یدکی ۴۵

ساختار ۴۶

مد کاربر ۴۶

چگونه نمودارهای رمز عبور NT مشتق گرفته می شوند ۴۸

مد کرنل ۴۹

شماره اشتراکها و گروهها ۵۱

شماره اشتراک های پیش فرض ۵۱

شماره اشتراک های دیگر ۵۲

خط مشی های بعضی از سایت های مورد استفاده در ایمنی شماره اشتراکها ۵۳

گروه ها ۵۳

گروه های پیش فرض ۵۴

جدول ۱-۴ : گرو ه های پیش فرض ۵۵

گروه های دیگر ۵۶

کنترل امتیاز دسترسی ۵۶

خط مشی ها ۵۸

خط مشی های مربوط به شماره اشتراک ۵۸

تنظیمات مشخصات کاربر ۵۹

تاییدیه ۶۰

وجه تمایز ۶۲

مجوزها و شکل هایی از کنترل دسترسی ۶۴

مالکیت ۶۴

NTFS و مجوزهای NTFs 64

ارتقاء فایل و ایمنی دایرکتوری ۶۶

مجوزهای اشتراکی ۶۶

دسترسی محلی ۶۷

مجوزهای ضعیف پیش فرض و گذاشتن موانع بر سر راه دسترسی ۶۸

ایمنی شبکه ۶۸

محدودیت هایی در پروتکل های اصلی شبکه و ای پی آی ها ۶۹

SMB/CIFS 69

NetBEUI & Net BIOS 69

سرویس اطلاع رسانی اینترنتی میکروسافت (IIS) 70

Remote Access Service (RAS) 70

Windows 2000 به عصر طلایی جدید خوش آمدید ۷۱

آنچه که ویندوز ۲۰۰۰ ارایه می دهد ۷۲

Mixed Mode, Native Mode 73

حوزه های غیرتاکیدی ۷۳

Active Directory 74

ملاحظات ایمنی در Windows 2000 75

حفاظت از Active Directory 75

ملاحظات ایمنی فیزیکی ۷۶

گزینه های ایمنی ۷۷

الگوها ۷۷

ساختار : یکسری اصلاحات بر روی Windows NT 78

شماره اشتراک ها و گروهها ۷۸

Organizational Units (Ous) 79

کنترل امتیاز ورود ۸۰

طبیعت حقوق Windows 2000 80

Run As 81

تاییدیه در حق مسئولیت Windows 2000 82

وجه تمایز ۸۳

کنترل دسترسی فایلی، دایرکتوری یا اشتراکی ۸۳

سیستم رمزبندی شده فایلی (EFS) 84

ایمنی شبکه ۸۵

نتیجه ۸۶

نحوة عملکرد روت کیت های قدیمی ۸۷

کار اصلی روت کیت های قدیمی در UNIX : جای گذاری / bin/login 87

روت کیت های قدیمی : ردیابی رمزهای ورود ۹۰

روت کیت های قدیمی : پنهان سازی ردیاب ۹۰

روت کیت های قدیمی : پنهان سازی موارد دیگر ۹۱

جدول ۴-۱۰ برنامه هایی که به طور گسترده با روت کیتها جایگزین می شوند ۹۱

روت کیت های قدیمی : پوشاندن رد پاها ۹۳

مثال های خاصی از روت کیت های قدیمی ۹۴

دفاع در برابر روت کیت های قدیمی ۹۵

جستجو برای یافتن تغییرات در سیستم فایلی ۹۵

پویشگران ایمنی میزبان ۹۶

بهترین دفاع : کنترل کننده های یکپارچگی فایل ۹۶

روش بر طرف سازی برنامه و فایل هایی که با برنامه روت کیت آلوده شده اند ۹۸

روت کیت های سطح کرنل ۹۹

قدرت جهت دهی مجدد اجرای برنامه ۱۰۱

مخفی سازی فایل با استفاده از روت کیت های سطح کرنل ۱۰۲

مخفی نمودن فرآیند با استفاده از روت کیت های سطح کرنل ۱۰۳

پنهان سازی شبکه با استفاده از روت کیت های سطح کرنل ۱۰۳

روش اجرای روت کیت های سطح کرنل : شکل های بارپذیر کرنل ۱ ۱۰۴

بعضی از مثال های روت کیت های سطح کرنل ۱۰۵

Knark روت کیت سطح کرنل Linux 105

Ador روت کیت دیگری از سطح کرنل در Linux 106

روت کیت سطح کرنل در Windows NT به وسیله Rootkit.com 107

دفاع در برابر روت کیت های سطح کرنل ۱۰۸

جنگ تن به تن ۱۰۸

جلوگیری از دسترسی به امتیازات ویژه ریشه ۱۰۸

جستجوی رد پاهای روت کیت سطح کرنل ۱۰۹

حرکت پا به پا در برابر حملات ۱۱۰

Security Focus 111

Packtstorm 111

Technotronics 112

Attrition.org 112

Information Security Magazine 113

لیست های نامه نگاری ۱۱۳

CERT 113

Cryptogram 114

Defcon 114

Black Hat 114

SANS 114

MIS-InfiSec World و WebSec 115

منابع و مآخذ : ۱۱۵

مقدمه:

شاید شما هم این ضرب المثل را شنیده باشید که بهترین پلیس کسی است که دزد خوبی باشد و به عبارت دیگر می توان کفت تا زمانیکه یک پلیس به تمام ترفندهای دزدی آشنا بناشد نمی تواند با دزدان به مقابله بپردازد.

در اینترنت و شبکه نیز برای محافظت از کامپیوتر در مقابل هکرها تا زمانیکه شما با تمام ترفندهای نفوذ گران آشنا نباشید نمی توانید به مقابله با آنها بپردازید.

تهاجمات و حملات کامپیوتری به طور متداول و هر روزه روی می دهد و با یک اتصال ساده به اینترنت کسی در سوی دیگر سعی خواهد نمود از روی کنجکاوی به داخل دستگاه شما سه ، پنج یا دوازده بار در روز سرکشی نماید. هکرها بدون آگاهی با اتصالاتی که جلب توجه نماید دستگاهتان را از نظر آسیب پذیری مورد بررسی قرار می دهند اگر کامپیوتر در زمینه های بازرگانی و تجارت ، آموزشی ، امور عام المنفعه یا نظامی مورد استفاده قرار گیرد بیشتر مورد تهاجم و یورش هکرها قرار خواهد گرفت.

بسیاری از این حملات تنها برای یافتن نفوذی به سپر دفاعی کامپیوتر صورت می گیرد. مابقی قفل شکنهای پیچیده کامپیوتری می باشند و با نگاه اجمالی به عناوین خبری می توان دید که تعداد آنها رو به افزایش می باشد. به عنوان مثال سالهای اخیر ، بانک های بسیاری از سوی هکرها کامپیوتری مورد تهاجم قرار گرفتند بطوریکه هکرها توانسته اند به اطلاعات دسته بندی شده ای در مورد حسابهای مشتریان بانک ها دسترسی پیدا نمایند هکرها شماره کارتهای اعتباری سایت های مالی و اعتباری می دزدند ، اغلب در مقابل اینکه اطلاعات کارت اعتباری مشتری را منتشر نکند از شرکت های تجاری الکترونیکی ، بنگاههای خبری و سایتهای داد و ستد الکترونیکی اخاذی می نمایند که اینکار باعث شده است که شرکتها درآمد مالی خود را از دست بدهند.

هک چیست؟

هک به ساده ترین زبان و شاید به عامیانه ترین تعبیر به دزدیدن کلمه عبور یک سیستم یا account گفته می شود. به طور کلی نفوذ به هر سیستم امنیتی کامپیوتری را هک می گویند.

هکر کیست؟

هکر کسی است که با سیستم های کامپیوتری آشناست و می تواند با روش هایی خاص (بدون اجازه) وارد آنها شود… این انسان می تواند خوب یا بد باشد(در هر حال هکر است). از دیگر صفات یک هکر این است که او شخصی با هوش و فرصت طلب و با معلومات علمی بالاست.

گروه بندی هکرها نسبت به اهدافشان

دسته ی اول هکرهایی هستند که هدف آنها از ورود به سیستم ضربه زدن به شخص نیست و فقط می خواهند معلومات خود را به رخ دیگران بکشند و ثابت کنند که سیستم های امنیتی همیشه دارای ضعف هستند و قابل نفوذ هستند اما دسته ی دوم هکرهایی هستند که قصد آنها ضربه زدن به دیگران و پرکردن جیب خود است (مانند دزدان اینترنتی. هکرهای گروه اول می توانند مفید باشند زیرا آنها با اثبات اینکه سیستمهای امنیتی قابل نفوذند در واقع نواقص سیستم های امنیتی را نمایان می سازند.

گروه بندی دیگر هکرها

هکرهای واقعی (سامورایی)

کسی که هدفش از نفوذ به سیستم ها نشان دادن ضعف سیستمهای کامپیوتری است نه سوء استفاده …

Wacker (واکر):

کسی که هدفش از نفوذ به سیستم ها استفاده از اطلاعات آن سیستمهاست (جزو هکرهای کلاه سیاه)

Cracker (کراکر):

کسی که هدفش از نفوذ به سیستمها، خرابکاری و ایجاد اختلال در سیستمهای کامپیوتری است. (جزو هکرهای کلاه سیاه)

Preaker:

از قدیمی ترین هکرها هستند که برای کارشان نیاز (و دسترسی) به کامپیوتر نداشتند و کارشان نفوذ به خطوط تلفن برای تماس مجانی، استراق سمع و… بود.

یک هکر چگونه وارد سیستم می شود؟

هکر با دزدیدن پسورد سیستم می تواند به دیگر اطلاعات اتصال ما به شبکه مانند شماره ی IP دسترسی پیدا کند و همان طور که می دانیم IP آدرس پورت های سیستم ما در شبکه است پس هکر تحت شبکه و از طریق پورت ها وارد سیستم می شود. اگر پسورد Account ما دزدیده شود همان طور که خود ما از هر سیستمی در منزل یا بیرون از منزل با داشتن ID و پسورد وارد میل باکس خود می شود هکرها هم مانند خود ما به میل باکس ما دسترسی دارند.

روشهای ساده ی بدست آوردن پسورد

روش های ساده و رایج بدست آوردن پسورد عبارتند از:

1ـ خواندن پسورد از روی دست کاربر

2ـ فرستادن صفحه ای مانند صفحه ورودی یاهو و یا هات میل بصورت یک ایمیل که در آن به ظاهر کارکنان شرکت سرویس دهنده از کاربر می خواهند به منظور اطمینان از صحت سرویس دهی پسورد خود را تایپ کنند که این پسورد در همین لحظه برای هکر میل زده می شود.

3ـ برنامه جالبی بنام log وجود دارد که تمامی حرف های وارد شده را ذخیره می کند. هکر تحت شبکه این برنامه را اجرا و بعد از شما می خواهد رمز خود را بزنید و برنامه کلیدهای تایپ شده توسط شما را درون فایل txt ذخیره می کند و هکر بعداً به آن رجوع می کند و رمز شما را کشف می کند.

4ـ روش دیگر حدس زدن جواب سؤالی است که شما انتخاب نموده اید تا در صورت فراموشی پسورد رمزتان از شما پرسیده شود. در یاهو استفاده از این روش سخت است زیرا تاریخ دقیق تولد و آدرس و کد پستی را نیز می خواهد که حدس زدن آنها کار راحتی نیست ولی در سرویس هات میل براحتی می توانید جواب سؤال را حدس بزنید.

5ـ بدست آوردن پسورد از طریق ویروس Trojan

در این روش شخص با فرستادن یک فایل آلوده به Trojan سیستم شما آلوده می کند. با اجرای این فایل ویروس در حافظه جای می گیرد و هر زمان که کامپیوتر روشن می شود دوباره در حافظه صدا زده می شود.

پس با پاک نمودن فایل اولیه مشکل شما حل نمی شود. این ویروس سیستم شما را به عنوان یک سرور قرار داده یکی از پورتهای آزاد سیستم را برای استفاده مکرر باز می گذارد البته Trojan نسخه های متفاوتی دارد و بعضی از آنها پورتی را برای استفاده هکر باز نمی گذارند و پسوردها را از طریق یک ایمیل برای هکر ارسال می کنند.

6ـ برنامه هایی مانند Key logger, thief, keyl و… همه برنامه هایی هستند که برای خواندن پسورد طراحی شده اند.

پایان نامه مقابله با هک

اختصاصی از کوشا فایل پایان نامه مقابله با هک دانلود با لینک مستقیم و پرسرعت .

فرمت:word(قابل ویرایش)

تعداد صفحات:250

پروژه پایان دوره لیسانس

فهرست مطالب:

فصل اول :نگاهی به هکرها و شیوه عملکردشان

مقدمه …………………………….. 7

هکر به چه معناست …………………… 8

اهداف هکر ………………………… 10

روشهای نفوذ هکرها …………………. 17

اصول ابتدایی برای گریز از کرک شدن …… 19

استفاده از FAKE PAGE ها ……………. 22

مهندسی اجتماعی چیست؟……………….. 25

ترو جان ها ……………………….. 28

تکنیکهای انتخاب کلمه عبور ………….. 30

استاندارد 17799ISO………………….. 38

فیشینگ Phishing چیست؟………………… 41

مشخصات مشترک بین فیشینگ و ایمیل …….. 43

قوانین مواجهه با عملیات فیشینگ ……… 46

روشهای معمول حمله به کامپیوترها …….. 50

برنامه های اسب تراوا ………………. 51

اسکریتیهای Cross-site ………………… 54

ایمیلهای جعلی …………………….. 55

پسوردهای مخفی فایل ………………… 57

شنود بسته های اطلاعات ………………. 59

حملات Pharming چیست؟………………….. 60

بررسی دنیای واقعی …………………. 65

دیواره آتش Fire walls ………………… 67

فصل دوم : به کارگیری اصول امنیت

مقدمه ……………………………. 76

امنیت به عنوان یک زیربنا ………….. 77

امنیت فراتر از یک کلمه رمز ………… 78

اول خطرات سطح بالا و مهمتر را برطرف نمایید. 80

امنیت به عنوان یک محدودیت …………. 82

تهاجم DDOS چیست؟………………….. 83

تهاجمات مصرف منبع …………………. 84

کالبد شکافی یک تهاجم سیل SYN……….. 86

کالبد شکافی یک تهاجم DDOS ………… 89

ابزارهای مهاجمین برای انجام خدمات DDOS 91

روشهای اساسی حفاظت ………………… 92

فیلترسازی ورودی و خروجی ……………. 94

محکم کردن پپکربندیهای دیوار آتش …….. 95

اجرای یک مرور کننده (Scanner) آسیب پذیری 96

مقایسه قابلیت های امنیت سرور وب ……. 100

تصدیق (Authentication) …………………. 101

کلمات عبور ………………………. 102

گواهی نامه ها و امضاهای دیجیتالی …… 103

به کارگیری برنامه های کاربردی CGI ….. 104

IIS………………………………. 105

پورت ها، سرویس ها و اجزاء بلا استفاده را غیر فعال کنید. ………………………………….. 106

اسکریپت ها و فایل های غیر لازم را پاک کنید 107

هک کردن کلمه عبور و ابزار تجزیه و تحلیل.. 108

فصل سوم: متدولوژی هک کردن

مقدمه ………………………….. 113

درک سطوح و شرایط…………………. 114

خلاصه ی تاریخچه ی هک کردن………….. 116

سیستم هک کردن تلفن……………… 117

2- سیستم هک کردن کامپیوتر…………… 118

عوامل تحریک هکرها چیست؟…………… 121

عوامل غیر اخلاقی محرک هکرهای بداندیش. 121

کارکردن با حرفه ای ها عرصه ی امنیت داده ها 123

کم کردن مشکلاتی با به خدمت گرفتن سیستم امنیتی 124

شناخت انواع حملات در سیستم های موجود… 125

Dos/ DDos……………………………. 125

ویروسهای هک کننده…………………… 128

اسب تروآ……………………………. 132

کرمها………………………………. 137

برنامه های ولگرد……………………. 139

دزدی کردن…………………………… 141

دزدان کارتهای اعتباری…………… 141

دزدان موجودیها (هویت)…………….. 143

در خلال و راه زنان اطلاعات………….. 145

درک شیوه ی سیستم پیشگیری کننده امنیتی برنامه های کاربردی و تهدیدات آن………………………. 146

اخلالهای پنهان………………….. 148

پارامترهای جعلی و پنهان…………. 148

برش ابتدایی……………………. 149

پر شدن و سرریز بافر…………….. 150

شیرینی زهرآلود…………………. 151

جلوگیری از هک شدن با روش فکر کردن مثل یک هک کننده 152

فصل چهارم : چگونه از تبدیل شدن به یک برنامه نویس سطح پایین جلوگیری کنیم.

مقدمه …………………………… 158

برنامه نویسان ایجاد کنندهی کدهای بی ارزش کیستند؟ 159

از قانون تبعیت کنیم. ……………… 166

وقتی برنامه نویسی می کنیم خلاقیت داشته باشیم 168

اجازهی فکر کردن به خود بدهید……….. 172

برنامه های ماژولار درست تر کار می کند. . 173

ساخت کد در فضای تهی ………………. 176

ساخت برنامه های معین و قابل اجرا و ایجاد امنیت داده ها 176

در آخر بدانید برنامه ی که من قابل اجراست! 181

فصل پنجم درک رابطه خطرها با mibile code

مقدمه…………………………… 183

تشخیص ضربه حملات Mobile code………….. 184

ماکروها و اسکریپتهای خرابکار………. 186

زبانهای ماکرو (VBA)……………….. 187

مشکلات امنیتی با VBA………………. 188

ویروس melisa………………………. 189

حملات در برابر ویروسهای WBA………… 190

Javascript………………………….. 191

امنیت در Javascript………………….. 192

مشکلات امنیتی…………………….. 195

حملات web-bused Email…………………. 196

بازنگری مهندسی اجتماعی (Social engineering).. 197

پایین آوردن خطرات امنیتی Javascript……. 197

VBscript………………………….. 198

امنیت در VBscript……………………… 198

مشکلات امنیت در VBscript………………. 199

پیشگیریهای امنیتی VBscript………….. 200

برنامه های کاربری جاوا……………. 201

مشکلات امنیتی در java……………….. 202

نگاهی به کنترلهای Activex…………… 203

مشکلات امنیتی با Activex…………….. 204

اشتباه در انتقال و جایگزینی کاراکترها. 204

غیرفعال کردن کنترلهای Activex……….. 206

متعلقات ایمیل……………………. 206

برنامه های امنیتی………………… 207

کشف کنننده های حفره ها……………. 207

نرم افزار فایروال………………… 208

فصل ششم ایمن کردن کدهای جاوا

مقدمه…………………………… 211

جلوگیری از مشکلات ناشی از جاوا ، جاوا اسکریپت و Active x 212

برنامه نویسی اسکریپ های ایمن………. 216

مقدمه بر سیاست امنیت……………… 221

سیاست امنیت چیست…………………. 222

ارزش در برابر ریسک……………….. 223

سیاست امنیت می بایست شامل چه عناصر باشد 224

هجومهای دسترسی به فایل……………. 232

تهاجمات اطلاعات غلط……………….. 233

هجوم های دسترسی به فایل / بانک اطلاعاتی ویژه 235

مقدمه:

امنیت در دنیای واقعی ما امری اجتناب ناپذیر است و همگیمان به نوعی سعی داریم تا امنیت را در محیط پیرامونمان ایجاد کنیم. همانطور که شما برای ساختمان خود چندین کلید تعبیه می کنید، از ابزارهای امنیتی برای کنترل ورود و خروج استفاده می کنید و حتی در سطح ابتدایی از حدود افراد ناشناس به حیطه ی منزل خود جلوگیری میکنید، نشان می دهد که شما به امنیت محیط زندگی خود اهمیت می دهید. در دنیای واقعی تضمین امنیت امری مهم، مشکل و سخت می باشد. همچنین هزینه ی بالای این ضمانت نیز قابل توجه است. برای مثال بسیاری از پروژه ها با هزینه ای معلوم ساخته می شود ولی برای اخذ مدرک و جهانی شدن باید هزینه ای معادل چند ده برابر هزینه ی ساخت پروژه خرج شود تا صحت و امنیت سیستم مورد تأیید قرار گیرد. در دنیای پیچیده ی مجازی اینترنت امنیت نمودی دیگر دارد، این تفاوت می تواند بیان کننده ی پیچیدگی خاص این سطح از امنیت دارد. برای مثال اگر شما سایتی در اینترنت به صورت فعال داشته باشید و هزینه ی زیادی برای طراحی و پیاده سازی برنامه ی کاربردی خود خرج کرده باشید، بسیار متعجب خواهید شد اگر ببینید که سایت شما مورد حمله قرار گرفته و تقریباً تخریب شده است. این حمله بسیار سخت و غیر قابل درک است. این امر در مورد سایت های تجاری و یا بانک های اعتباری الکترونیکی بسیار خطرناک است. چرا که با حملهای به این سیستم احتمال خاش شدن اطلاعات حساب هزاران نقد وجود دارد. پس این سطح از امنیت بسیار مهم و حیاتی می نماید و اگر شما نتوانید تصویر قابل قبول و مطمئنی از سایت خود ایجاد کنید آنگاه یا تمامی مشتریان خود را از دست خواهید داد و تجارت الکترونیک شما نابودی شود یا اینکه اطلاعات مشتریان فاش شده تبعات قانونی این اقدام، اعم از شکایات مشتریان دامن شما و شرکت شما را میگیرد. به همین علت ایجاد یک ساختار ایمن سخت افزاری و نرم افزاری و فیزیکی تجهیزات شما یکی از واجبات ساخت یک برنامهی کاربردی موثر در سطح شبکه است. این پروژه که در پیش روی دارید شما را با انواع تهاجمات و حملات به سایت های مختلف و طرق نفوذ به برنامههای کاربردی آشنا می کند. به صورت خلاصه با انواع ابزارهای خاص حمله اعم از ویروس ها، کرم ها، برنامه های ولگرد، تکنیک اسب تروا آشنا می کند. در ادامه به بررسی چگونگی حملات معروف در طول تاریخ شبکه می پردازیم، دزدان کارتهای اعتباری را از حیث عملکرد با بقیه ی هکرها مقایسه می کنیم و تکنیک های جلوگیری از هک شدن را آموزش می دهیم.

در انتها می توانید با مروری هر چند اجمالی بر چند برنامه ی کاربردی با دنیای واقعی برنامه نویسی شبکه آشنا شوید.

این مرور به شما کمک می کند تا دیدتان را در مورد امنیت (Security) و قابلیت اجرایی (Functionality) تصحیح کنید و بتوانید برنامه ی خود را ایمن کنید. به کمک این قسمت از پروژه اهمیت تست امنیت داده را خواهید فهمید و آن را در ابتدای اهداف خود خواهید گنجانید. نکته ی جالب در فصول بعد بیان اصول امنیت داده، فهمید و آن را در ابتدای اهداف خود خواهید گنجانید. نکته ی جالب در فصول بعد بیان اصول امنیت داده، تحلیل امنیت، و به طور کلی دانستن معنای واقعی امنیت داده می باشد. حملات به برنامه های خاص از راه دور نیز جزء فصول مطرح شده می باشد. در این بخش به تحلیل Script های از خانواده ی زبانهای معروفی چون java و Perl و … نیز میپردازیم. بیان مفهوم Active X نیز از قلم ها خارج نشده است و تحلیل سیاستهای کلی تعیین امن و ناامن بودن برنامه ای نیز از اهداف انتهایی این پروژه است. در ضمن یادآور می شویم که در طرح و بررسی این پروژه از منابع دیگری نیز استفاده شده است. می توان از وبلاگ های مختلف که یادداشتهای گاهاً، موثر و با ارزش که نویسان حرفه ای را نیز در بر می گرفته نام برد. همچنین سایتهایی که اطلاعاتی هر چند جزئی و مقدماتی نیز در اختیار ما گذارده اند نیز جزء منابع خاص ما می باشند. در کل در این حوزه اطلاعات سطح شبکهی جهانی اینترنت بسیار محدود می باشد و به جز چند سایت برجسته که حتی هزینه هایی را نیز طلب می کردند، دیگر سایت خاصی با اطلاعات مناسب برای تنظیم و تهیهی یک پروژهی علمی و کاملاً حرفه ای، وجود نداشت و به همین علت منبع اصلی ما در این پروژه کتاب تعیین شدهی Hack Proofing می باشد که جزء ارزنده ترین کتب در این سطح میباشد. در خاتمه این پروژه را به تمامی اندیشمندان عرصهی علوم کامپیوتر و جامعهی علمی کشور و تمامی کسانی که به فنون اینترنت و کامپیوتر علاقه مند هستند تقدیم می کنیم باشد که قدمی هر چند کوچک در ارتقای آگاهی علمی و فنی دانشجویان برداشته باشیم. همچنین همانطور که هیچ موجودی در جهان هستی خالی از خطا و اشتباه نیست ما نیز از این قاعدهی جهان شمول مبرّا و مجزا نیستیم، اگر اشتباه و قصوری در طرز نگارش و مطالب علمی مشاهده کردید از اینکه به آدرس Email تهیه کنندگان تماس بگیرید بسیار خشنود میشویم و در تصحیح خطای خود تلاش خواهیم کرد. باشد که هیچگاه چراغ پر فروغ علم و ادب در سرزمین پارس خاموش نشود و هر روز با گذر از ایام پرده های نابخردی و نادانی یکی یکی از پس هم کنار رفته و ما را به سمت روشنایی مطلق باری تعالی هدایت نماید.

در آخر از استاد محترم و ساعی خود جناب مهندس خاکی کمال تشکر و قدردانی را داشته و برای توفیق روزافزون اشیان دعا میکنیم. همچنین از تمامی اساتید محترم دانشگاه که در رسانیدن ما به سرمنزل مقصود علم و آگاهی از هیچ تلاشی دریغ نکردند کمال تشکر را داریم.

اموزش گرفتن جیمیل هک شده به صورت 1000 تومان

اختصاصی از کوشا فایل اموزش گرفتن جیمیل هک شده به صورت 1000 تومان دانلود با لینک مستقیم و پرسرعت .

...

هک و هکر، استانداردهای ISMS در حفظ امنیت شبکه

اختصاصی از کوشا فایل هک و هکر، استانداردهای ISMS در حفظ امنیت شبکه دانلود با لینک مستقیم و پرسرعت .

...

هک و هکر، استانداردهای ISMS در حفظ امنیت شبکه

اختصاصی از کوشا فایل هک و هکر، استانداردهای ISMS در حفظ امنیت شبکه دانلود با لینک مستقیم و پرسرعت .

دانلود مقاله هک و هکر، استانداردهای ISMS در حفظ امنیت شبکه

تعداد صفحات : 68

فرمت فایل : Word

پروژه تحقیقات دانشجویی